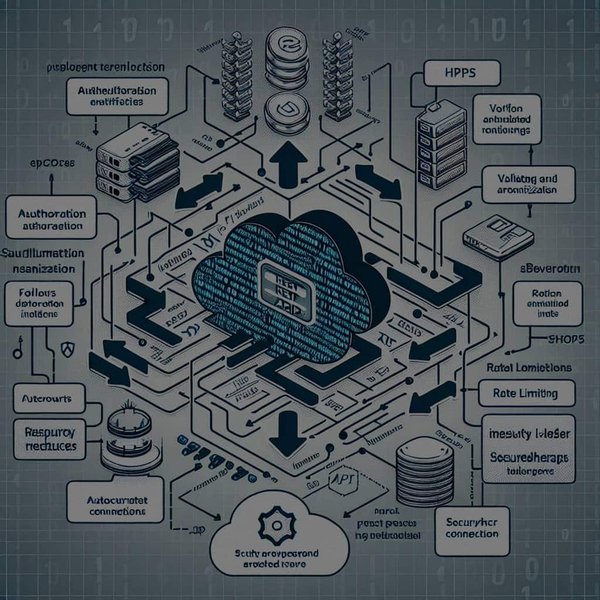

Dans le monde des technologies de l’information, la sécurité est une préoccupation majeure. Chaque jour, des milliers de données sont échangées par le biais de diverses applications. La plupart de ces interactions se font au moyen de requêtes API, des opérations qui permettent aux applications de communiquer entre elles. Lorsque ces requêtes sont mal sécurisées, les données des utilisateurs peuvent être exposées à des pirates informatiques. D’où l’importance de prendre des mesures pour sécuriser vos API REST, particulièrement lorsqu’elles sont développées avec Node.js.

Mise en place d’une authentification forte

L’un des moyens les plus efficaces de sécuriser votre API est de mettre en place une authentification forte. L’authentification est un processus qui permet de vérifier l’identité d’un utilisateur avant de lui donner accès à certaines ressources. Dans le cas d’une API, cette authentification peut être réalisée à l’aide d’un token, un jeton de sécurité qui est généralement transmis dans le header de chaque requête.

L’utilisation d’un token n’est pas seulement une pratique courante, mais c’est aussi un élément crucial en matière de sécurité. En effet, il permet de s’assurer que seul l’utilisateur authentifié peut accéder aux données qu’il est autorisé à consulter. Il est donc essentiel de mettre en place une stratégie d’authentification solide et sécurisée pour vos API.

L’importance de la validation des données

En matière de sécurité des API, la validation des données est un concept clé. Quand une requete est envoyée à votre API, elle peut contenir des données malveillantes qui, si elles ne sont pas correctement validées, pourraient compromettre la sécurité de votre application.

La validation des données consiste à vérifier que les données envoyées à votre API sont conformes à ce que vous attendez. Par exemple, si votre API attend un nombre comme entrée, la validation des données vous permet de vous assurer que l’entrée est bien un nombre et non une chaîne de caractères ou un autre type de données.

Le principe du moindre privilège

Le principe du moindre privilège est un concept de sécurité informatique qui stipule que chaque utilisateur doit avoir le strict minimum de privilèges nécessaires pour effectuer sa tâche. Autrement dit, chaque utilisateur ne doit avoir accès qu’aux informations dont il a besoin pour accomplir son travail, et rien de plus.

Cela signifie que si un utilisateur n’a pas besoin d’accéder à certaines données pour accomplir sa tâche, il ne devrait pas y avoir accès. De cette façon, même si le compte d’un utilisateur est compromis, l’attaquant ne pourra accéder qu’à une quantité limitée de données.

Utilisation de HTTPS pour les communications API

L’utilisation de HTTPS pour les communications API est une autre pratique de sécurité courante et essentielle. HTTPS est un protocole de transfert hypertexte sécurisé qui permet d’établir une connexion sécurisée entre le client et le serveur.

Par rapport à HTTP, HTTPS offre une couche de sécurité supplémentaire en chiffrant les données échangées entre le client et le serveur. Cela signifie que même si un attaquant parvient à intercepter la communication, il ne sera pas en mesure de lire les données échangées car elles sont cryptées.

Mettre à jour régulièrement vos dépendances

Enfin, n’oubliez pas l’importance de maintenir vos dépendances à jour. Les dépendances obsolètes peuvent présenter des failles de sécurité qui peuvent être exploitées par des attaquants. Il est donc crucial de toujours utiliser la dernière version de vos dépendances pour vous assurer que votre application est aussi sécurisée que possible.

En résumé, il est crucial de mettre en place des mesures de sécurité pour protéger votre API REST développée avec Node.js. Qu’il s’agisse de mettre en place une authentification forte, de valider les données, d’adopter le principe du moindre privilège, d’utiliser HTTPS pour les communications API ou de maintenir vos dépendances à jour, chaque étape contribue à renforcer la sécurité de votre application.

Gestion des tokens d’accès

Dans le cadre de la sécurité de votre API REST, l’utilisation d’un access token est une pratique courante pour gérer l’authentification. L’access token est un jeton de sécurité qui est généralement transmis dans le header de chaque requête. Lorsqu’un utilisateur tente d’accéder à une ressource protégée, le serveur vérifie le token pour valider la requête.

Pour générer un token, vous pouvez utiliser des bibliothèques telles que jsonwebtoken qui offrent des fonctions pour créer et vérifier les tokens. Par exemple, vous pouvez créer un token avec une durée de validité, également appelée expiresIn :

const jwt = require('jsonwebtoken'); const user = { username: 'john', password: 'doe' }; const accessToken = jwt.sign(user, 'secretKey', { expiresIn: '1h' });Dans cet exemple, ‘secretKey’ est la clé secrète utilisée pour signer le token. Le token expirera après une heure (‘1h’). Vous pouvez ensuite envoyer ce token en tant que réponse à une requête d’authentification :

res.json({ accessToken });Et pour vérifier un token entrant, vous pouvez utiliser la méthode verify de jsonwebtoken :

Dans ce snippet, on vérifie le token récupéré dans le header de la requête. Si le token est invalide, on retourne un status json de 403 (Forbidden). Sinon, on stocke les informations de l’utilisateur dans req user pour une utilisation ultérieure.

Gestion des erreurs

Dans la sécurisation des API REST, la gestion des erreurs est un aspect crucial à ne pas négliger. Une erreur peut se produire à tout moment lors de l’exécution d’une requête, que ce soit à cause d’un problème de réseau, d’une donnée manquante ou invalide, ou encore d’une défaillance du serveur. Il est donc important de gérer ces erreurs de manière à informer l’utilisateur du problème rencontré tout en préservant la sécurité de l’API.

Dans Node.js, vous pouvez gérer les erreurs à l’aide du système de gestion d’exceptions intégré à JavaScript. Par exemple, pour gérer une erreur lors de l’authentification, vous pouvez utiliser une structure try catch :

try { const user = { username: req.body.username, password: req.body.password }; const accessToken = jwt.sign(user, 'secretKey'); res.json({ accessToken }); } catch (err) { console.log(err); res.status(500).json({ message: "Erreur d'authentification" }); }Dans cet exemple, si une erreur se produit lors de la signature du token, une erreur est générée et capturée par le bloc catch. Un message d’erreur est alors renvoyé au client avec un status json de 500 (Internal Server Error).

Conclusion

La sécurisation d’une API REST développée avec Node.js est une tâche essentielle qui ne doit pas être prise à la légère. Les bonnes pratiques de sécurité incluent l’utilisation d’une authentification forte à l’aide de tokens d’accès, la validation des données, l’adoption du principe du moindre privilège, l’utilisation de HTTPS pour les communications API, la mise à jour régulière des dépendances, la gestion appropriée des tokens d’accès et une gestion effective des erreurs.

Il est important de se rappeler que la sécurité est un processus continu et qu’il est toujours possible d’améliorer la sécurité de votre application. Enfin, n’oubliez pas que les standards et les meilleures pratiques en matière de sécurité évoluent constamment, il est donc essentiel de rester informé et de mettre régulièrement à jour vos connaissances et vos compétences en matière de sécurité.